Paul Haskell-Dowland, Autore previsto

Le password sono state utilizzate per migliaia di anni come mezzo per identificarci agli altri e, in tempi più recenti, ai computer. È un concetto semplice: un'informazione condivisa, tenuta segreta tra gli individui e utilizzata per "provare" l'identità.

Password in un contesto IT è emerso negli anni '1960 con mainframe computer: grandi computer gestiti centralmente con "terminali" remoti per l'accesso degli utenti. Ora vengono utilizzati per tutto, dal PIN che immettiamo in un bancomat, all'accesso ai nostri computer e a vari siti Web.

Ma perché dobbiamo "provare" la nostra identità ai sistemi a cui accediamo? E perché le password sono così difficili da ottenere correttamente?

Cosa rende una buona password?

Fino a tempi relativamente recenti, una buona password poteva essere una parola o una frase composta da un minimo di sei a otto caratteri. Ma ora abbiamo linee guida sulla lunghezza minima. Ciò è dovuto all '"entropia".

Quando si parla di password, l'entropia è il misura della prevedibilità. La matematica alla base di questo non è complessa, ma esaminiamola con una misura ancora più semplice: il numero di possibili password, a volte indicato come lo "spazio password".

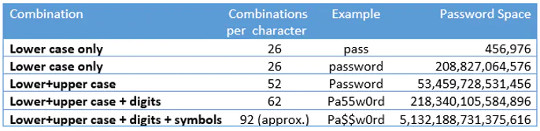

Se una password di un carattere contiene solo una lettera minuscola, sono disponibili solo 26 password possibili (dalla "a" alla "z"). Includendo lettere maiuscole, aumentiamo il nostro spazio per le password a 52 potenziali password.

Lo spazio della password continua ad espandersi man mano che la lunghezza aumenta e vengono aggiunti altri tipi di caratteri.

Rendere una password più lunga o più complessa aumenta notevolmente il potenziale "spazio della password". Più spazio per la password significa una password più sicura.

Guardando le figure sopra, è facile capire perché siamo incoraggiati a utilizzare password lunghe con lettere maiuscole e minuscole, numeri e simboli. Più complessa è la password, più tentativi saranno necessari per indovinarla.

Tuttavia, il problema con la dipendenza dalla complessità della password è che i computer sono altamente efficienti nel ripetere le attività, incluso l'indovinare le password.

L'anno scorso, un record è stato stabilito per un computer che cerca di generare ogni password immaginabile. Ha raggiunto una velocità superiore a 100,000,000,000 di tentativi al secondo.

Sfruttando questa potenza di calcolo, i criminali informatici possono hackerare i sistemi bombardandoli con quante più combinazioni di password possibili, in un processo chiamato attacchi di forza bruta.

E con la tecnologia basata su cloud, è possibile indovinare una password di otto caratteri in soli 12 minuti e costare fino a 25 dollari.

Ho fatto un po 'di matematica.

— TechByTom (@techbytom) 14 Febbraio 2019

Utilizzo delle istanze di AWS p.3 per calcolare il costo e supponendo che l'attaccante abbia $ 25:

La tua password di 8 caratteri verrà probabilmente decifrata in 12 minuti o meno.

Inoltre, poiché le password sono quasi sempre utilizzate per dare accesso a dati sensibili o sistemi importanti, ciò motiva i criminali informatici a cercarle attivamente. Promuove anche un redditizio mercato online che vende password, alcune delle quali vengono fornite con indirizzi e-mail e / o nomi utente.

Puoi acquistare quasi 600 milioni di password online per soli AU $ 14!

Come vengono archiviate le password sui siti Web?

Le password dei siti Web vengono solitamente memorizzate in modo protetto utilizzando un algoritmo matematico chiamato hashing. Una password con hash non è riconoscibile e non può essere trasformata di nuovo nella password (un processo irreversibile).

Quando si tenta di accedere, la password inserita viene sottoposta ad hashing utilizzando lo stesso processo e confrontata con la versione memorizzata sul sito. Questo processo viene ripetuto ogni volta che accedi.

Ad esempio, alla password "Pa $$ w0rd" viene assegnato il valore "02726d40f378e716981c4321d60ba3a325ed6a4c" quando viene calcolata utilizzando l'algoritmo di hashing SHA1. Provalo te stesso.

Di fronte a un file pieno di password con hash, è possibile utilizzare un attacco di forza bruta, provando ogni combinazione di caratteri per un intervallo di lunghezze di password. Questa è diventata una pratica così comune che ci sono siti web che elencano le password comuni insieme al loro valore hash (calcolato). Puoi semplicemente cercare l'hash per rivelare la password corrispondente.

Il furto e la vendita di elenchi di password è ormai così comune, a sito web dedicato - haveibeenpwned.com - è disponibile per aiutare gli utenti a verificare se i loro account sono "in the wild". Questo è cresciuto fino a includere più di 10 miliardi di dettagli dell'account.

Se il tuo indirizzo email è elencato su questo sito devi assolutamente cambiare la password rilevata, così come su tutti gli altri siti per i quali utilizzi le stesse credenziali.

Più complessità è la soluzione?

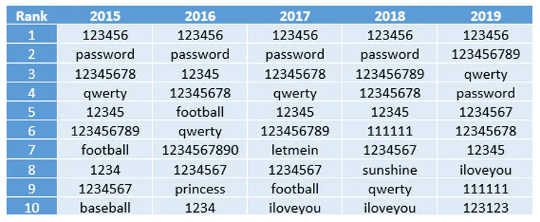

Penseresti che con così tante violazioni delle password che si verificano ogni giorno, avremmo migliorato le nostre pratiche di selezione delle password. Purtroppo, l'annuale dell'anno scorso Sondaggio password SplashData ha mostrato pochi cambiamenti in cinque anni.

Il sondaggio annuale sulle password SplashData 2019 ha rivelato le password più comuni dal 2015 al 2019.

Il sondaggio annuale sulle password SplashData 2019 ha rivelato le password più comuni dal 2015 al 2019.

Con l'aumento delle capacità di elaborazione, la soluzione sembrerebbe essere una maggiore complessità. Ma come esseri umani, non siamo abili (né motivati a) ricordare password altamente complesse.

Abbiamo anche superato il punto in cui utilizziamo solo due o tre sistemi che richiedono una password. Ora è comune accedere a numerosi siti, ognuno dei quali richiede una password (spesso di lunghezza e complessità variabili). Un recente sondaggio suggerisce che, in media, 70-80 password a persona.

La buona notizia è che ci sono strumenti per affrontare questi problemi. La maggior parte dei computer ora supporta l'archiviazione delle password nel sistema operativo o nel browser Web, solitamente con la possibilità di condividere le informazioni archiviate su più dispositivi.

Gli esempi includono Apple iCloud Keychain e la possibilità di salvare le password in Internet Explorer, Chrome e Firefox (sebbene meno affidabile).

Gestori di password come KeePassXC può aiutare gli utenti a generare password lunghe e complesse e conservarle in un luogo sicuro per quando sono necessarie.

Sebbene questa posizione debba ancora essere protetta (di solito con una lunga "password principale"), l'utilizzo di un gestore di password ti consente di avere una password complessa e univoca per ogni sito web che visiti.

Ciò non impedirà il furto di una password da un sito Web vulnerabile. Ma se viene rubato, non dovrai preoccuparti di cambiare la stessa password su tutti gli altri tuoi siti.

Ovviamente ci sono anche vulnerabilità in queste soluzioni, ma forse questa è una storia per un altro giorno.

Informazioni sugli autori

Paul Haskell-Dowland, preside associato (informatica e sicurezza), Università di Edith Cowan e Brianna O'Shea, docente, Hacking etico e difesa, Università di Edith Cowan

Questo articolo è ripubblicato da The Conversation sotto una licenza Creative Commons. Leggi il articolo originale.