Grazie della visita InnerSelf.com, dove ci sono 20,000+ articoli che cambiano la vita e promuovono "Nuovi atteggiamenti e nuove possibilità". Tutti gli articoli sono tradotti in 30+ lingue. Sottoscrivi a InnerSelf Magazine, pubblicato settimanalmente, e Daily Inspiration di Marie T Russell. Rivista InnerSelf è stato pubblicato dal 1985.

dispositivi connessi a Internet, come le webcam sono la punta di un iceberg, quando si tratta di Internet delle cose. DAVID Burillo / Flickr, CC BY-SA

dispositivi connessi a Internet, come le webcam sono la punta di un iceberg, quando si tratta di Internet delle cose. DAVID Burillo / Flickr, CC BY-SA

La gamma e numero di "cose" collegate a Internet è davvero sorprendente, comprese telecamere di sicurezza, forni, sistemi di allarme, baby monitor e automobili. Stanno andando tutti online, quindi possono essere monitorati e controllati da remoto su Internet.

Internet delle cose (IoT) i dispositivi in genere incorporano sensori, interruttori e funzionalità di registrazione che raccolgono e trasmettono dati su Internet.

Alcuni dispositivi possono essere utilizzati per il monitoraggio, utilizzando Internet per fornire aggiornamenti sullo stato in tempo reale. Dispositivi come condizionatori d'aria o serrature delle porte consentono di interagire e controllarli da remoto.

Molte persone hanno una conoscenza limitata delle implicazioni di sicurezza e privacy dei dispositivi IoT. I produttori che sono i primi sul mercato sono premiati per lo sviluppo di dispositivi economici e nuove funzionalità con scarso rispetto per la sicurezza o la privacy.

Al centro di tutti i dispositivi IoT è incorporato firmware. Questo è il sistema operativo che fornisce i controlli e le funzioni al dispositivo.

La nostra ricerca precedente su firmware del dispositivo Internet ha dimostrato che anche i maggiori produttori di router a banda larga hanno spesso utilizzato componenti del firmware non sicuri e vulnerabili.

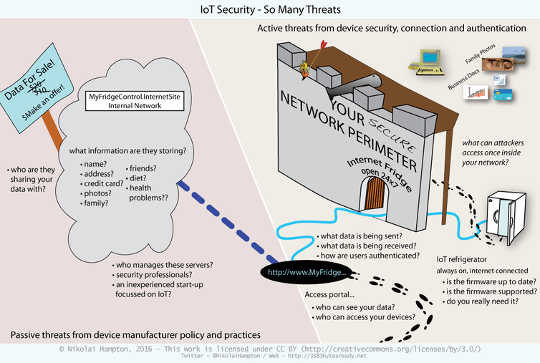

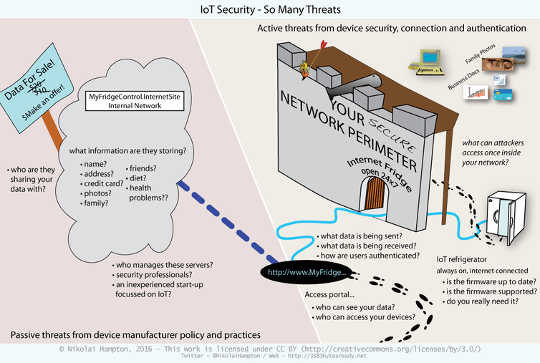

I rischi IoT sono aggravati dalla loro natura altamente connessa e accessibile. Quindi, oltre a soffrire di problemi simili ai router a banda larga, i dispositivi IoT devono essere protetti da una gamma più ampia di attivo ed passivo minacce.

Minacce IoT attive

I dispositivi intelligenti scarsamente protetti rappresentano una grave minaccia per la sicurezza della rete, sia a casa che al lavoro. Poiché i dispositivi IoT sono spesso collegati alla rete, sono situati dove possono accedere e monitorare altre apparecchiature di rete.

Questa connettività potrebbe consentire agli aggressori di utilizzare un dispositivo IoT compromesso per bypassare le impostazioni di sicurezza della rete e lanciare attacchi contro altre apparecchiature di rete come se fosse "dall'interno".

Molti dispositivi connessi in rete utilizzano password predefinite e dispongono di controlli di sicurezza limitati, quindi chiunque può trovare un dispositivo non sicuro online può accedervi. Di recente, i ricercatori della sicurezza sono persino riusciti a farlo hackerare una macchina, che si basava su numeri di identificazione del veicolo (VIN) facilmente accessibili (e prevedibili) come unica sicurezza.

Gli hacker hanno sfruttato le configurazioni predefinite non sicure per decenni. Dieci anni fa, quando le telecamere di sicurezza connesse a Internet (IP) divennero comuni, gli aggressori utilizzavano Google per cercare le parole chiave contenute nell'interfaccia di gestione della telecamera.

Gli hacker hanno sfruttato le configurazioni predefinite non sicure per decenni. Dieci anni fa, quando le telecamere di sicurezza connesse a Internet (IP) divennero comuni, gli aggressori utilizzavano Google per cercare le parole chiave contenute nell'interfaccia di gestione della telecamera.

Purtroppo, la sicurezza dei dispositivi non è migliorata molto in dieci anni. Esistono motori di ricerca che possono consentire alle persone di individuare (e possibilmente sfruttare) facilmente una vasta gamma di dispositivi connessi a Internet.

Molti dispositivi IoT sono già facilmente compromessi.

Minacce passive

Contrariamente alle minacce attive, emergono minacce passive dai produttori che raccolgono e archiviano dati di utenti privati. Poiché i dispositivi IoT sono semplicemente sensori di rete glorificati, si affidano ai server del produttore per eseguire l'elaborazione e l'analisi.

Pertanto, gli utenti finali possono condividere liberamente qualsiasi cosa, dalle informazioni di credito ai dettagli personali intimi. I tuoi dispositivi IoT potrebbero finire per sapere di più sulla tua vita personale di te.

Dispositivi come Fitbit possono persino raccogliere dati da utilizzare per la valutazione crediti assicurativi.

Con i produttori che raccolgono così tanti dati, dobbiamo tutti comprendere i rischi e le minacce a lungo termine. La memorizzazione indefinita di dati da parte di terzi è una preoccupazione significativa. L'entità dei problemi associati alla raccolta dei dati sta solo venendo alla luce.

Anche i dati concentrati degli utenti privati sui server di rete rappresentano un obiettivo interessante per i criminali informatici. Compromettendo solo i dispositivi di un singolo produttore, un hacker potrebbe ottenere l'accesso ai dettagli di milioni di persone in un solo attacco.

Cosa si può fare?

Purtroppo siamo in balia dei produttori. La storia mostra che i loro interessi non sono sempre allineati ai nostri. Il loro compito è quello di immettere sul mercato attrezzature nuove ed entusiasmanti nel modo più economico e rapido possibile.

I dispositivi IoT spesso mancano di trasparenza. La maggior parte dei dispositivi può essere utilizzata solo con il software del produttore. Tuttavia, vengono fornite poche informazioni su quali dati vengono raccolti o su come vengono archiviati e protetti.

Ma, se devi avere gli ultimi gadget con funzionalità nuove e brillanti, ecco alcuni compiti da fare prima:

-

Chiediti se i benefici superano i rischi per la privacy e la sicurezza.

-

Scopri chi crea il dispositivo. Sono ben noti e forniscono un buon supporto?

-

Hanno una dichiarazione sulla privacy di facile comprensione? E come usano o proteggono i tuoi dati?

-

Ove possibile, cerca un dispositivo con una piattaforma aperta, che non ti blocchi in un solo servizio. Essere in grado di caricare dati su un server di tua scelta ti dà flessibilità.

-

Se hai già acquistato un dispositivo IoT, cerca in Google "[il nome del tuo dispositivo] è sicuro?" Per scoprire cosa hanno già sperimentato i ricercatori e gli utenti della sicurezza.

Tutti noi dobbiamo capire la natura dei dati che stiamo condividendo. Mentre i dispositivi IoT promettono vantaggi, introducono rischi rispetto alla nostra privacy e sicurezza.

dispositivi connessi a Internet, come le webcam sono la punta di un iceberg, quando si tratta di Internet delle cose. DAVID Burillo / Flickr, CC BY-SA

dispositivi connessi a Internet, come le webcam sono la punta di un iceberg, quando si tratta di Internet delle cose. DAVID Burillo / Flickr, CC BY-SA

Gli hacker hanno sfruttato le configurazioni predefinite non sicure per decenni. Dieci anni fa, quando le telecamere di sicurezza connesse a Internet (IP) divennero comuni, gli aggressori utilizzavano Google per cercare le parole chiave contenute nell'interfaccia di gestione della telecamera.

Gli hacker hanno sfruttato le configurazioni predefinite non sicure per decenni. Dieci anni fa, quando le telecamere di sicurezza connesse a Internet (IP) divennero comuni, gli aggressori utilizzavano Google per cercare le parole chiave contenute nell'interfaccia di gestione della telecamera.