Gli studenti si infiltrano in un computer host sotto l'occhio vigile di un mentore durante un esercizio di cattura della bandiera. Richard Matthews, Autore fornito.

Cosa hanno in comune sottomarini nucleari, basi militari top secret e imprese private?

Sono tutti vulnerabili a una semplice fetta di cheddar.

Questo è stato il chiaro risultato di un esercizio di "test della penna", altrimenti noto come test di penetrazione, presso il annuale Summer School di Cyber Security a Tallinn, in Estonia, a luglio.

Ho partecipato, insieme a un contingente australiano, a presentare ricerche alla terza annuale Workshop interdisciplinare sulla ricerca cibernetica. Abbiamo anche avuto la possibilità di visitare aziende come Skype ed Funderbeam, Nonché Centro di eccellenza collaborativo per la difesa informatica della NATO.

Il tema della scuola di quest'anno è stato il social engineering, l'arte di manipolare le persone per divulgare informazioni critiche online senza accorgersene. Ci siamo concentrati sul perché il social engineering funziona, su come prevenire tali attacchi e su come raccogliere prove digitali dopo un incidente.

Il momento saliente della nostra visita è stata la partecipazione a un'esercitazione di cyber range di cattura del fuoco (CTF) dal vivo, in cui i team hanno effettuato attacchi di ingegneria sociale per testare una vera azienda.

Test con penna e phishing nel mondo reale

Il test con penna è un attacco simulato autorizzato alla sicurezza di un sistema fisico o digitale. Mira a individuare le vulnerabilità che i criminali possono sfruttare.

Tali test vanno dal digitale, dove l'obiettivo è accedere a file e dati privati, al fisico, in cui i ricercatori tentano effettivamente di entrare in edifici o spazi all'interno di un'azienda.

Gli studenti dell'Università di Adelaide hanno partecipato a un tour privato dell'ufficio Skype di Tallinn per una presentazione sulla sicurezza informatica. Richard Matthews, Autore previsto

Durante la scuola estiva, abbiamo ascoltato hacker professionisti e tester di penna da tutto il mondo. Sono state raccontate storie su come ottenere l'accesso fisico alle aree sicure usando nient'altro che un pezzo di formaggio a forma di carta d'identità e sicurezza.

Abbiamo quindi messo queste lezioni in pratica attraverso diverse bandiere - obiettivi che i team dovevano raggiungere. La nostra sfida era quella di valutare un'azienda contratta per vedere quanto fosse suscettibile agli attacchi di ingegneria sociale.

I test fisici erano specificamente vietati durante i nostri esercizi. Sono stati inoltre stabiliti dei limiti etici con l'azienda per garantire che agivamo come specialisti della sicurezza informatica e non criminali.

OSINT: Open Source Intelligence

La prima bandiera fu quella di ricercare la compagnia.

Invece di fare ricerche come faresti per un colloquio di lavoro, siamo andati alla ricerca di potenziali vulnerabilità all'interno delle informazioni disponibili al pubblico. Questo è noto come intelligenza open source (OSINT). Ad esempio:

- chi sono i consigli di amministrazione?

- chi sono i loro assistenti?

- quali eventi stanno accadendo in azienda?

- sono probabilmente in vacanza al momento?

- quali informazioni di contatto dei dipendenti possiamo raccogliere?

Siamo stati in grado di rispondere a tutte queste domande con straordinaria chiarezza. Il nostro team ha persino trovato numeri di telefono e vie dirette nell'azienda a seguito di eventi riportati dai media.

L'email di phishing

Queste informazioni sono state quindi utilizzate per creare due e-mail di phishing dirette a target identificati dalle nostre indagini OSINT. Il phishing è quando vengono utilizzate comunicazioni online dannose per ottenere informazioni personali.

Lo scopo di questo flag era di fare clic su un link all'interno delle nostre e-mail. Per motivi legali ed etici, il contenuto e l'aspetto dell'e-mail non possono essere divulgati.

Proprio come i clienti fanno clic su termini e condizioni senza leggere, abbiamo sfruttato il fatto che i nostri target farebbero clic su un collegamento di interesse senza verificare la posizione del collegamento.

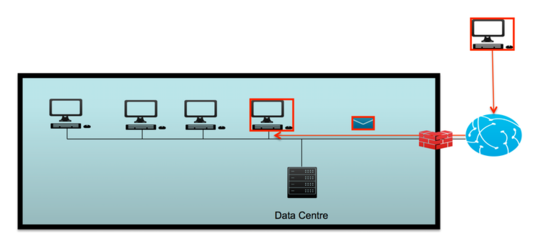

L'infezione iniziale di un sistema può essere ottenuta tramite una semplice e-mail contenente un collegamento. Freddy Dezeure / C3S, Autore previsto

L'infezione iniziale di un sistema può essere ottenuta tramite una semplice e-mail contenente un collegamento. Freddy Dezeure / C3S, Autore previsto

In un vero attacco di phishing, una volta che fai clic sul collegamento, il tuo sistema informatico viene compromesso. Nel nostro caso, abbiamo inviato i nostri obiettivi a siti benigni di nostra produzione.

La maggior parte dei team della scuola estiva ha realizzato con successo un attacco e-mail di phishing. Alcuni sono persino riusciti a inoltrare la propria e-mail in tutta l'azienda.

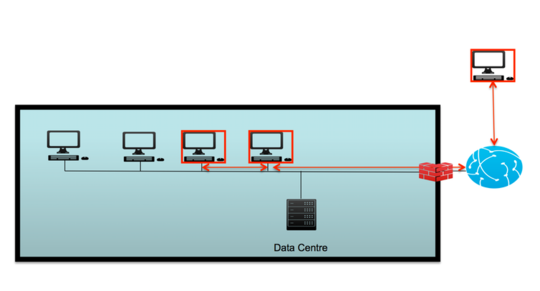

Quando i dipendenti inoltrano e-mail all'interno di un'azienda, aumenta il fattore di fiducia dell'e-mail e è più probabile che si faccia clic sui collegamenti contenuti in tale e-mail. Freddy Dezeure / C3S, Autore previsto

Quando i dipendenti inoltrano e-mail all'interno di un'azienda, aumenta il fattore di fiducia dell'e-mail e è più probabile che si faccia clic sui collegamenti contenuti in tale e-mail. Freddy Dezeure / C3S, Autore previsto

I nostri risultati rafforzano le scoperte dei ricercatori sull'incapacità delle persone di distinguere un'e-mail compromessa da una affidabile. Uno studio sulle persone 117 lo ha scoperto 42% delle e-mail sono state classificate in modo errato come reale o falso dal destinatario.

Phishing in futuro

Il phishing è probabile che ottenga solo più sofisticato.

Con un numero crescente di dispositivi connessi a Internet privi di standard di sicurezza di base, i ricercatori suggeriscono che gli autori di attacchi di phishing cercheranno metodi per dirottare questi dispositivi. Ma come risponderanno le aziende?

In base alla mia esperienza a Tallinn, vedremo le aziende diventare più trasparenti nel modo in cui gestiscono gli attacchi informatici. Dopo un enorme attacco informatico in 2007, ad esempio, il governo estone ha reagito nel modo giusto.

Invece di fornire spin al pubblico e coprire i servizi del governo andando lentamente offline, hanno ammesso di essere stati attaccati da un agente straniero sconosciuto.

Allo stesso modo, le aziende dovranno ammettere quando sono sotto attacco. Questo è l'unico modo per ristabilire la fiducia tra loro stessi e i loro clienti e per prevenire l'ulteriore diffusione di un attacco di phishing.

Fino ad allora, posso interessarti software anti-phishing gratuito?![]()

L'autore

Richard Matthews, Candidato al dottorato, Università di Adelaide

Questo articolo è ripubblicato da The Conversation sotto una licenza Creative Commons. Leggi il articolo originale.